Onderzoekers vinden nieuwe spyware die iPhones via WhatsApp-link besmet

Onderzoekers van het Canadese Citizen Lab hebben nieuwe spyware genaamd Predator ontdekt die iPhones via het openen van een WhatsApp-link kan infecteren. Er is ook een Androidversie van de spyware, maar hoe die wordt geïnstalleerd is op dit moment onbekend. Ook is onduidelijk welke kwetsbaarheden de iOS-versie gebruikt. Citizen Lab is onderdeel van de universiteit van Toronto en doet onderzoek naar het gebruik van politieke macht in cyberspace. Ook doet het veel onderzoek naar het gebruik van spyware tegen activisten, journalisten en dissidenten.

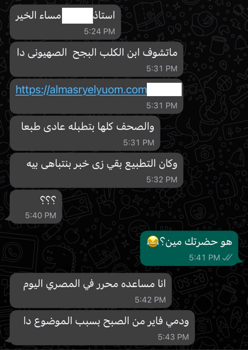

Zo kwam het ook de Predator-spyware op het spoor. Deze spyware kan net als de beruchte Pegasus-spyware slachtoffers via hun camera en microfoon bespioneren en allerlei data van het toestel stelen. De spyware werd op de iPhones van een Egyptische journalist en een politicus aangetroffen. Beiden hadden een via WhatsApp ontvangen link geopend, waarna een paar minuten later de Predator-spyware werd geïnstalleerd.

Predator maakt gebruik van iOS automation om toegang tot het toestel te behouden, ook na een reboot. Automation is een soort snelkoppeling om taken te automatiseren. De spyware gebruikt deze feature om vermoedelijk een exploit van de spyware-server te downloaden en die door Safari te laten uitvoeren. Daardoor wordt de telefoon na een reboot opnieuw geïnfecteerd. Normaliter is het voor een gebruiker zichtbaar wanneer een automation wordt uitgevoerd, maar de Predator-shortcut draait volledig in de achtergrond, onzichtbaar voor de gebruiker. Hiervoor wijzigt de spyware een optie die ervoor zorgt dat automations een notificatie tonen.

Oververhitte iPhone

De twee telefoons die Citizen Lab analyseerde werden in juni van dit jaar geïnfecteerd. De iPhones draaiden iOS versie 14.6, wat op dat moment de meest actuele versie was. Het is echter onbekend welke kwetsbaarheid of kwetsbaarheden de aanvallers gebruikten. De Egyptische politicus die doelwit was kreeg argwaan nadat zijn iPhone zeer warm werd. Verder onderzoek wees uit dat de telefoon zowel met de Predator- als Pegasus-spyware was besmet.

Naast de iOS-versie van Predator ontdekten de onderzoekers ook een versie voor het Android-besturingssysteem. Het is echter onbekend welke aanvalsvector deze versie gebruikt. De Predator-spyware is volgens Citizen Lab ontwikkeld door het bedrijf Cytrox, dat claimt vanuit de EU te opereren.

Volgens de onderzoekers zorgt het ontbreken van internationale en binnenlandse wetgeving en waarborgen ervoor dat journalisten, mensenrechtenactivisten en oppositiegroepen in de nabije toekomst slachtoffer van dergelijke spyware zullen blijven.

t.a.v "dergelijke spyware":

Voor een telefoon (=computersysteem) maakt het niet uit of de maker van de software die erop draait een scriptkiddie is of een in spionagesoftware gespecialiseerd bedrijf is.

t.a.v. "wetgeving"

Software trekt zich niets aan van wetgeving. Software draait gewoon als het wordt opgestart.

Malware is ook gewoon software.

from datetime import datetime

import SecurityNLArticleGenerator

app = SecurityNLArticleGenerator.App()

article = app.article_search('spyware die Iphones via WhatsApp-link besmet")[0]

article.date(datetime.now())

app.publish(article)

Daarom moet je ook never nooit niet een firewall op jouw telefoon gebruiken. Alleen maar lastig, dat je daarmee dit soort spyware voorkomt is uiteraard niet van belang, gemak daar draait het om!

Deze posting is gelocked. Reageren is niet meer mogelijk.