VS meldt actief misbruik van path traversal-lek in Zyxel-firewalls

Aanvallers maken actief misbruik van een path traversal-lek in firewalls van fabrikant Zyxel, zo waarschuwt het Cybersecurity and Infrastructure Security Agency (CISA) van het Amerikaanse ministerie van Homeland Security. Onlangs kwam ook Zyxel al met een waarschuwing dat kwetsbare firewalls het doelwit van ransomware-aanvallen zijn.

Details over de bij deze aanvallen gebruikte kwetsbaarheden werden in eerste instantie niet door Zyxel gegeven. De fabrikant kwam onlangs met een update, gevolgd door de waarschuwing van het CISA. Het beveiligingslek dat de aanvallers gebruiken wordt aangeduid als CVE-2024-11667 en betreft een path traversal-kwetsbaarheid. Via het beveiligingslek kan een aanvaller via een speciaal geprepareerde URL bestanden uploaden en downloaden, aldus de uitleg.

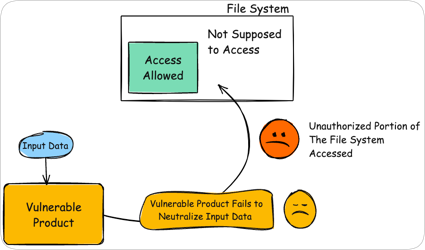

De impact van de kwetsbaarheid is op een schaal van 1 tot en met 10 beoordeeld met een 7.5. Het probleem is aanwezig in de Zyxel ZLD firewall firmware versies 5.00 tot en met 5.38. Gebruikers en beheerders worden aangeraden om te updaten naar versie 5.39 of nieuwer waarin het probleem is verholpen. Bij path traversal krijgt een aanvaller door het aanpassen van gebruikersinvoer toegang tot directories en bestanden waar hij eigenlijk geen toegang toe zou moeten hebben. Path traversal is al een zeer oud en bekend probleem. De FBI en het CISA deden onlangs een oproep aan softwareontwikkelaars om een einde aan path traversal te maken.

Deze posting is gelocked. Reageren is niet meer mogelijk.