'Tienduizend gekaapte WordPress-sites verspreiden Mac- en Windows-malware'

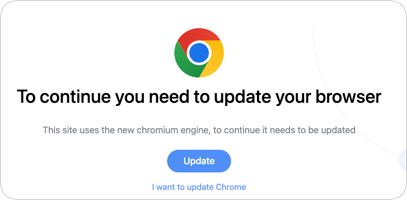

Criminelen zijn erin geslaagd om meer dan tienduizend WordPress-sites over te nemen en die te voorzien van malafide code die bezoekers met Mac- of Windows-malware probeert te infecteren. Dat laat securitybedrijf c/side in een analyse weten. Bezoekers van een gecompromitteerde website krijgen een melding te zien dat ze Google Chrome moeten updaten om de website te kunnen bezoeken. De aangeboden 'update' is in werkelijkheid malware.

In het geval van macOS wordt de Atomic macOS Stealer geïnstalleerd. Deze malware steelt creditcardgegevens, session cookies, wachtwoorden, informatie om toegang tot cryptowallets te krijgen en browserdata. Windowsgebruikers krijgen een 'update' met de SocGholish-malware. Daarmee kunnen aanvallers allerlei andere malware op het systeem installeren. Hoe de aanvallers toegang tot de WordPress-sites kregen is onbekend, maar de onderzoekers vermoeden dat er gebruik is gemaakt van een kwetsbare WordPressplug-in.

Ja ik geloof best dat er een mallware campagne loopt maar ik heb er geen reet aan als ik niet weet waar het door komt. Je kan vermoeden hebben dat het komt door een plugin het kan net zo goed een thema zijn het kan een zeroday zijn waardoor updaten ook geen effect heeft. Het enige dat ik nu wel zeker weet is dat het komt door een site op internet hell for all we know is het niet alleen Wordpress CMS. Wat willen ze realitisch dat we doen alle plugin en thema makers benaderen en vragen hey herken je dit?

Gekeken naar de IP geschiedenis van meldingen bij abuse services is dit nu dus iedergeval al 1 week gaande afgaand op de meldingen van OIT_KIT TA569 kenmerk

Kennis van genomen maar kan er niks mee ik wacht wel op gedegen onderzoek dit is half werk.

Deze posting is gelocked. Reageren is niet meer mogelijk.