FBI komt met eisen voor 'forensische zichtbaarheid' netwerkapparatuur

De FBI heeft samen met cyberagentschappen uit de Verenigde Staten, het Verenigd Koninkrijk, Canada, Australië en Nieuw-Zeeland advies gepubliceerd waarin minimale eisen voor 'forensische zichtbaarheid' van netwerkapparatuur worden beschreven. Volgens de diensten is netwerkapparatuur steeds vaker het doelwit van aanvallen en weten aanvallers succesvol routers, firewalls, vpn's en NAS-apparaten te compromitteren.

"Netwerkapparaten en -appliances zijn voorname doelwitten van aanvallers, omdat ze een belangrijke rol in het beheren en verwerken van verkeer spelen. Bij het aanvallen van deze apparaten maken aanvallers misbruik van kwetsbaarheden en onveilige ontwerpfeatures om waardevolle toegang te krijgen en behouden. Deze aanvallers kunnen binnen netwerken blijven totdat ze worden ontdekt en verwijderd", aldus het adviesdocument (pdf).

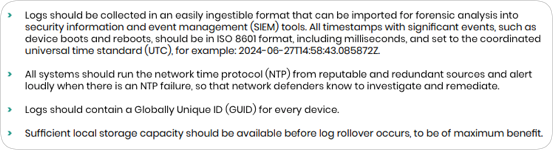

Om aanvallen te detecteren is het belangrijk dat dergelijke apparatuur logging ondersteunt. Het gaat onder andere om het loggen van inlogpogingen, aangemaakte processen en bestanden, installatie van updates en configuratieaanpassingen. In het geval van een succesvolle aanval kunnen onderzoekers via de logs verder onderzoek doen. Verder moet het voor forensisch onderzoek mogelijk zijn om volatiele en niet-volatiele data van de apparaten te verzamelen. Het gaat dan bijvoorbeeld om crashdumps, gekoppelde filesystems, actieve gebruikerssessies en geladen modules.

Deze posting is gelocked. Reageren is niet meer mogelijk.