Tienduizend accounts bij 130 organisaties getroffen door grote phishingaanval

De aanvallers achter de phishingaanval op Twilio en Cloudflare hebben bij meer dan 130 organisaties toegeslagen en tienduizend accounts weten te compromitteren. Ook tientallen Nederlandse gebruikers zijn geraakt, zo meldt securitybedrijf Group-IB in een vandaag verschenen analyse.

Bij de aanval op Twilio en Cloudflare werden sms-berichten verstuurd waarin gebruikers werd gevraagd om in te loggen. De link in het bericht wees naar een phishingpagina. Via de gegevens van Twilio-medewerkers wisten de aanvallers toegang te krijgen tot gegevens van 125 Twilio-klanten, waaronder versleutelde chatapp Signal. Op deze manier werden telefoonnummers en sms-registratiecodes van 1900 Signal-gebruikers buitgemaakt.

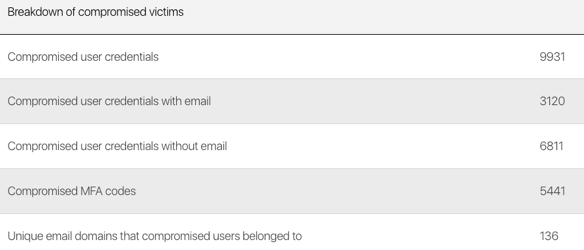

De aanval gaat echter veel verder dan alleen Twilio en Cloudflare, aldus Group-IB. Het securitybedrijf stelt dat bij de aanval meer dan 130 organisaties zijn getroffen en de aanvallers 10.000 accounts hebben weten te compromitteren. Al deze bedrijven maken gebruik van de diensten identiteitsprovider Okta. Aangevallen medewerkers ontvingen een sms-bericht met een link naar een nagemaakte Okta-inlogpagina van hun organisatie.

Hoe er precies inzicht in de gestolen informatie werd verkregen laat Group-IB niet weten. Naast inloggegevens werden er ook zo'n 5500 MFA-codes bemachtigd. Voor de aanval werden zeker 169 unieke domeinnamen gebruikt. Het grootste deel van de slachtoffers bevindt zich in de Verenigde Staten. Het gaat om vooral om it-dienstverleners, softwarebedrijven en cloudproviders.

De onderzoekers vermoeden dat de aanvallers mogelijk een financieel motief hadden, aangezien ook financiële instellingen zijn geraakt, alsmede bedrijven die toegang tot cryptovaluta en -markten hebben of investeringstools ontwikkelen. Om dergelijke aanvallen te voorkomen wordt eindgebruikers aangeraden om goed op te letten op welke website ze hun gegevens invullen en zouden organisaties hun personeel van een fysieke beveiligingssleutel moeten voorzien.

Met simpele technieken (mogelijk als optie bij Infoblox en Fortinet) had je kunnen zien dat 'bad actors' domeinen registeren met *tmobile.com en *okta.com als domein.

Dat soort domeinen hadden binnen 24 een notice&takedown moeten krijgen van de security afdeling.

Was het niet op basis van merknaam, dan wel op basis van sterk vermoeden van fraude.

Het hele internet zou ondertussen doodziek zijn als je domeinnamen zoals microsoft-sso.net, zonder vragen en vertragingen, zou kunnen registreren.

En voor zo'n domeinnaam óók nog eens, van Google en van Let's Encrypt, eveneens zonder vragen en vertragingen, https servercertificaten zou kunnen krijgen - d.w.z. gratis (https://crt.sh/?q=microsoft-sso.net).

En ook als gebruikers in webbrowsers niet in één oogopslag zouden kunnen zien dat er gebruik gemaakt wordt van een waardeloos DV (Domain Validated) https servercertificaat in plaats van een meer betrouwbaar OV (Organizational Validated) exemplaar.

En helemaal als we zo stom zouden zijn om bij de meest betrouwbare, en voor cybercriminelen het lastigst te verkrijgen, EV (Extended Validation) https servercertificaten, elk zichtbaar verschil -in de adresbalk- met de twee eerdergenoemde soorten certificaten te schrappen.

En dat het zelfs maar denkbaar zou zijn dat bedrijven zoals

"*.microsoft.com" zo hersenloos zouden zijn dat ze je zouden laten inloggen op bijvoorbeeld (domeinnaam + afsluitende slash) zoals

"login.microsoftonline.com/" (in plaats van op

"login.microsoft.com/) - of dat onze

"*.overheid.nl" je zou laten solliciteren op

"*.werkenbijdeoverheid.nl" (in plaats van

"*.werkenbij.overheid.nl",

"*.werkenbijde.overheid.nl" of zelfs

"*.werken.bij.de.overheid.nl").

Zó stom zijn we toch zeker niet? Mocht dat in één geval onverhoopt wél zo zijn, dan zou de rest toch wel diens verantwoordelijkheid nemen?

luntrus

Deze posting is gelocked. Reageren is niet meer mogelijk.