VS waarschuwt voor actief aangevallen XSS-lek in Zimbra-webmail

De Amerikaanse overheid waarschuwt federale overheidsinstanties voor een actief aangevallen cross-site scripting (XSS) lek in Zimbra-webmail, waarmee aanvallers inloggegevens van gebruikers stelen en vervolgens toegang tot de mailbox krijgen. Een beveiligingsupdate voor het probleem is al sinds vorig jaar maart beschikbaar. Toch rapporteerde securitybedrijf Proofpoint vorige week dat het begin dit jaar aanvallen had waargenomen die misbruik van de kwetsbaarheid maakten.

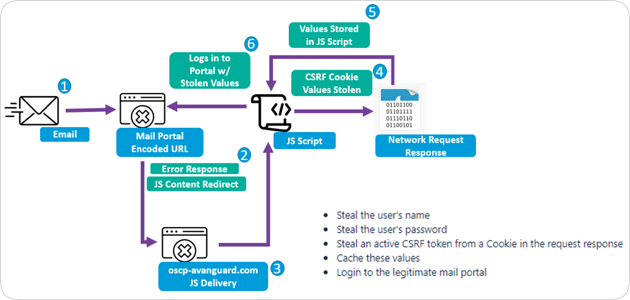

Zimbra is een collaborative software suite die onder andere mailserversoftware en een webmailclient bevat. De software zou door meer dan 200.000 organisaties wereldwijd worden gebruikt. Het beveiligingslek in de software, aangeduid als CVE-2022-27926, maakt reflected cross-site scripting mogelijk. Bij de nu waargenomen aanvallen zoeken de aanvallers eerst naar kwetsbare Zimbra-installaties. Vervolgens sturen ze een doelwit een e-mail met een malafide link. Zodra het slachtoffer de link in de Zimbra-webmail opent, wordt er JavaScript in de browser van het slachtoffer uitgevoerd.

De JavaScript voert vervolgens een volgende JavaScript payload uit, die cross-site request forgery (CSRF) uitvoert om gebruikersnamen, wachtwoorden en CSRF-tokens van de gebruiker te stelen. Op deze manier hebben de aanvallers toegang gekregen tot de mailboxes van Europese overheidsinstanties, aldus Proofpoint. Om welke landen het gaat is niet bekendgemaakt. Het Cybersecurity and Infrastructure Security Agency (CISA) van het Amerikaanse ministerie van Homeland Security heeft federale Amerikaanse overheidsinstanties nu opgedragen om de update voor het Zimbra-lek voor 24 april te installeren mocht dat nog niet zijn gedaan.

Weet iemand hier of Telenet nu in april 2023 nog altijd Zimbra gebruikt voor webmail ?

Hahahaha. Dit geval denk ik niet, maar er blijven er genoeg over.

Inderdaad, oorspronkelijk was het idee dat Zimbra veiliger zou zijn dan Exchange maar ondertussen is Zimbra lek by design.

Inderdaad, oorspronkelijk was het idee dat Zimbra veiliger zou zijn dan Exchange maar ondertussen is Zimbra lek by design.

Deze posting is gelocked. Reageren is niet meer mogelijk.