Microsoft: universiteitspersoneel doelwit van aanval met .pdf.lnk-bestand

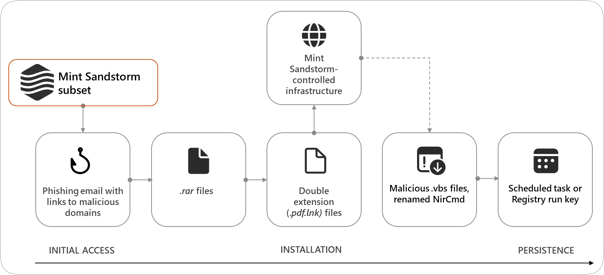

Medewerkers van universiteiten en onderzoeksinstellingen in onder andere België en Frankrijk die zich bezighouden met het Midden-Oosten zijn het doelwit van gerichte aanvallen, waarbij .pdf.lnk-bestanden worden gebruikt om systemen met malware te infecteren, zo stelt Microsoft in een analyse.

De aanvallen zijn volgens het techbedrijf het werk van een vanuit Iran opererende groep die het 'Mint Sandstorm' noemt. De groep doet zich tegenover doelwitten bijvoorbeeld voor als een gerenommeerde. journalist van een bekend nieuwsmedium die input vraagt voor een artikel. Daarbij maakt de groep gebruik van gespoofte e-mailadressen die lijken op die van de persoon die ze imiteren, maar ook gecompromitteerde e-mailaccounts van personen die de groep nabootst worden gebruikt.

De eerste berichten die de groep uitwisselt bevatten geen malafide content. Na verloop van tijd stuurt de groep een artikel of document dat het doelwit is gevraagd om te controleren. Het gaat hier om een .rar-bestand dat een malafide .pdf.lnk-bestand bevat. Windows laat standaard geen bestandsextensies zien, waardoor doelwitten alleen zien dat het bestand op .pdf lijkt te eindigen. Wanneer doelwitten het lnk-bestand openen wordt er malware gedownload. In de analyse geeft Microsoft niet het advies om het verbergen van bestandsextensies uit te schakelen, maar linkt wel naar een MITRE-pagina waar dit wordt aangeraden.

Zoals gewoonlijk richt MS zich op de lowest common denominator gebruiker. De mensen die thuis met windows werken, maar niet met computers om kunnen gaan. De basale knoppen-drukkers.

Niet op de professionele gebruiker.

Het idee dat bij MS heerst(te) is dat een gebruiker aan het icoontje wel kan zien wat voor type bestand het is. Een extensie is alleen maar verwarrend voor de "L.C.D."-gebruiker. Dus onderdrukkken ze die.

Vanaf het begin was dat een dom idee. Wat criminelen uitnodigde om windows gebruikers met gemanipuleerde bestandsnamen aan te vallen.

Het is dan ook niet een revolutionair nieuw probleem dat hier gemeld wordt.

Dit kon al veel langer.

Oud nieuws.

Next!

Je zou als bedrijf maar eens toegeven dat je jaren geleden een domme beslissing gemaakt hebt en al je gebruikers daat nu door kwetsbaar zijn.

In de VS zou je dat een class-action rechtzaak opleveren. (want je hebt dan schuld bekend)

Als MS echt om haar gebruikers gaf, dan zou ze het verbergen van bestand-extenties bij de eerstvolgende (security) update op afstand uit zetten.

Op de mac weet ik niet anders dat Gatekeeper dit soort dingen met onbekende herkomst altijd blokkeert en de gebruiker toestemming vraagt om te mogen uitvoeren. Bij kritische bestanden moet het zelfs een administrator het uitvoeren met zijn wachtwoord bevestigen.

Deze posting is gelocked. Reageren is niet meer mogelijk.