Criminelen verspreiden Android-bankmalware via besmette versie McAfee Security

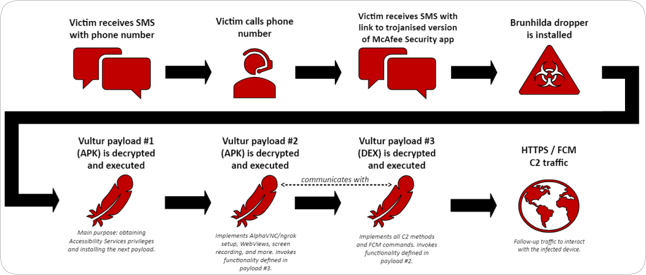

Criminelen maken gebruik van een besmette versie van McAfee Security om Androidtelefoons met bankmalware te infecteren en zo geld van bankrekeningen te stelen. De aanval begint met een sms-bericht, waarin staat dat er een grote geldtransactie heeft plaatsgevonden en als de ontvanger dit niet heeft geautoriseerd het opgegeven telefoonnummer moet worden gebeld.

Zodra het slachtoffer dit nummer belt ontvangt hij tijdens het gesprek een tweede sms-bericht met een link die naar een besmette versie van de McAfee Security-app wijst. In werkelijkheid is dit een 'dropper' die de uiteindelijke Vultur-bankmalware installeert, maar ook de functionaliteit van de security-app biedt, om slachtoffers zo niets te laten vermoeden.

De Vultur-malware geeft criminelen toegang tot de telefoon om daarvandaan fraude te plegen. De eerste versies maakten het al mogelijk om besmette Androidtelefoons op afstand te bedienen en toetsaanslagen op te slaan. Onlangs is er een nieuwe versie van de Vultur-bankmalware ontdekt, zo laat securitybedrijf Fox-IT weten. Deze versie kan aanvallers bestanden laten installeren, verwijderen en zoeken.

Ook is het mogelijk om de audio in en uit te schakelen, te swipen of klikken. Tevens kan de malware voorkomen dat er bepaalde apps draaien, aangepaste notificaties in de statusbalk tonen en Keyguard uitschakelen, om de schermvergrendeling te omzeilen. Om de Vultur-malware te installeren proberen de aanvallers de Accessibility Service privileges te krijgen.

Apps met Accessibility Service permissies kunnen volledige zichtbaarheid over events van de gebruikersinterface krijgen, zowel bij systeem-apps als apps van derden. "Hoewel deze services bedoeld zijn om gebruikers te ondersteunen, zijn ze ook door malafide apps te misbruiken voor activiteiten zoals keylogging, het zichzelf automatisch toekennen van extra permissies, monitoren van apps in de voorgrond en daar overlay-vensters over plaatsen voor het uitvoeren van phishingaanvallen", zo stellen de onderzoekers.

"De recente ontwikkelingen van Vulture laten zien dat de aandacht is verlegd naar het verkrijgen van volledige controle over besmette toestellen. Met de mogelijkheid om commando's te geven voor het scrollen, swipen, klikken, volumecontrole, het blokkeren van apps en zelfs het toevoegen van een file manager functie, is het duidelijk dat het primaire doel is om volledige controle over gecompromitteerde toestellen te krijgen", zo laten de onderzoekers verder weten.

Deze posting is gelocked. Reageren is niet meer mogelijk.