VS beschuldigt Noord-Korea van spionage via Log4j-lek en LNK-bestanden

De Noord-Koreaanse overheid voert spionage-aanvallen uit waarbij het onder andere gebruikmaakt van de Log4j-kwetsbaarheid en LNK-bestanden, zo stellen de Amerikaanse, Britse en Zuid-Koreaanse autoriteiten in een nieuwe advisory. Volgens onder andere de FBI en NSA hebben de aanvallers het voorzien op entiteiten in verschillende sectoren, waaronder defensie, luchtvaart, nucleair en engineering om zo vertrouwelijke en geclassificeerde technische informatie en intellectueel eigendom te stelen. Dit moet de militaire en nucleaire programma's en ambities van Noord-Korea helpen, aldus de landen.

Om toegang tot organisaties te krijgen maken de aanvallers gebruik van bekende kwetsbaarheden, waaronder Log4j. Zo kan er toegang tot een webserver worden verkregen en wordt er een webshell geïnstalleerd. Vervolgens stelen de aanvallers gevoelige informatie en voeren verdere aanvallen uit. Ook versturen de aanvallers via e-mail zip-bestanden met daarin malafide LNK- en HTA-bestanden. Wanneer geopend kan het systeem met malware besmet raken.

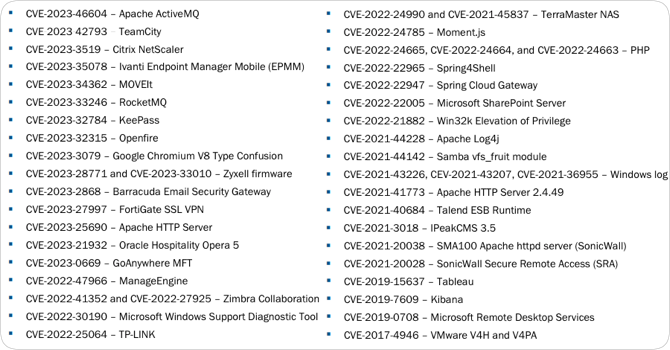

Volgens de autoriteiten is het belangrijk dat vitale organisaties beveiligingsupdates voor kwetsbaarheden tijdig installeren, webservers tegen webshells beschermen, endpoints op malafide activiteiten monitoren en authenticatie en remote acces beveiliging versterken. Uit de waarschuwing van de drie landen blijkt dat de aanvallers een groot aantal bekende kwetsbaarheden gebruiken. Tevens worden in de advisory verschillende Indicators of Compromise gegeven waarmee organisaties de aanwezigheid van de aanvallers op hun systemen kunnen detecteren.

Waar lees je dat dat zo zou zijn?

Er staat in het artikel van Security.nl:

"hebben de aanvallers het voorzien op entiteiten in verschillende sectoren, waaronder defensie, luchtvaart, nucleair en engineering" (denk bij "Nucleair" en "Defensie" bv aan het hoofdkantoor van een bedrijf dat een kerncentrale beheert, of het Pentagon, of een wapenfabrikant)

"om zo vertrouwelijke en geclassificeerde technische informatie en intellectueel eigendom te stelen."

Ik begin me serieus af te vragen of we niet beter weer met pen en papier kunnen gaan werken en het bedijfsmatige internet maar bij het oud vuil moeten zetten. Naast deze kwetsbaarheden, spionage, hacks, virussen, profilering van gebruikers, achterdeuren in sociale media voor overheid en banken, het afschuiven van (financiele) risico's op gebruikers, gebruikers die de ontwikkelingen niet meer kunnen bijbenen, geen analoge alternatieven als het fout gaat, etc, etc ,etc.

Alles bij elkaar begint het nogal een belasting te worden.

Wegen de maatschappelijke kosten nog wel op tegen de voordelen?

Probeer je hier nou de VS (en de UK en Zuid-Korea) te beschuldigen van verspreiden van valse informatie? Dan heb je vast zelf een onderbouwing die bewijst dat het niet klopt. Anders ben jij degene die fake news verspreidt.

Een appart fysiek netwerk.

Deze posting is gelocked. Reageren is niet meer mogelijk.