AIVD komt met tips voor gebruik van logging om aanvallen te detecteren

De AIVD, MIVD en verschillende buitenlandse inlichtingendiensten en cyberagentschappen hebben tips gepubliceerd voor het gebruik van logging om aanvallen mee te detecteren. Volgens de diensten kunnen logbestanden een belangrijke rol spelen bij het ontdekken, voorkomen en onderzoeken van aanvallen. "Het toenemend gebruik van LOTL-technieken door aanvallers, zoals LOTL binaries (LOLBins) en fileless malware, onderstreept het belang van het implementeren en beheren van een effectieve logging-oplossing", aldus de diensten (pdf).

LOTL staat voor living off the land en slaat op technieken waarbij aanvallers voor hun aanvallen al op systemen aanwezige applicaties en bestanden gebruiken, om zo minder snel te worden opgemerkt. In de gezamenlijke publicatie geven de inlichtingendiensten best practices voor het kiezen, uitrollen en gebruik van logging-oplossingen. Het advies is bedoeld voor it-beslissingsmakers, it-beheerders, netwerkbeheerders en aanbieders van vitale infrastructuur.

De best practices richten zich op loggingbeleid, welke events gelogd zouden moeten worden en de informatie die logbestanden moeten bijhouden. Ook moet er rekening gehouden worden met zaken als consistentie van inhoud en format. Een ander punt dat de diensten benoemen is de opslagduur van logbestanden. "Bij het bepalen van het risico voor een systeem, weet dan dat in sommige gevallen het tot achttien maanden kan duren voordat een cyberincident wordt ontdekt en sommige malware kan zeventig tot tweehonderd dagen op het netwerk aanwezig zijn voordat het duidelijke schade doet."

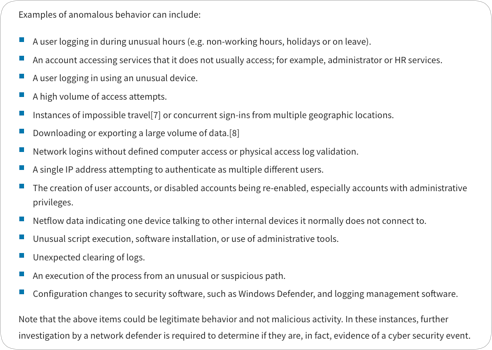

Een ander punt om rekening mee te houden is dat logbestanden en -systemen ook een doelwit van de aanvallers kunnen worden. Er wordt daarom gepleit voor het gecentraliseerd verzamelen van logs en hierbij onderscheid te maken in het belang van bepaalde soorten systemen. De 'Best Practices for Event Logging and Threat Detection' geven ook voorbeelden van verdacht gedrag dat door middel van logbestanden is te detecteren, zoals een gebruiker die op ongewone tijdstippen inlogt of een ip-adres dat als verschillende gebruikers probeert in te loggen.

Naast de AIVD en MIVD hebben ook het Amerikaanse cyberagentschap CISA, de FBI en de NSA aan het document meegewerkt, alsmede de inlichtingendiensten uit Zuid-Korea en Australië en cyberagentschappen van het Verenigd Koninkrijk, Canada, Nieuw-Zeeland, Japan, Singapore en Zuid-Korea.

Deze posting is gelocked. Reageren is niet meer mogelijk.